Entendiendo la seguridad digital sin complicaciones

La seguridad informática básica no tiene por qué ser complicada. Muchos la perciben como un tema técnico y exclusivo para expertos, pero todos podemos tomar medidas sencillas para proteger nuestra información. Es como cerrar la puerta de casa: un acto simple que nos protege de la mayoría de los intrusos. De igual forma, algunos pasos básicos en el mundo digital pueden protegernos de las amenazas más frecuentes.

¿Por qué es importante la seguridad digital en México?

En México, cada vez más actividades se realizan en línea, desde compras y operaciones bancarias hasta trámites gubernamentales. Esto hace que la seguridad digital sea fundamental. Los riesgos son reales: robo de identidad y pérdidas financieras, entre otros. Imagina acceder a tu banca en línea desde una red Wi-Fi pública sin protección. Tus datos podrían ser interceptados. Estas situaciones, aunque parezcan improbables, ocurren con más frecuencia de lo que pensamos.

El auge del comercio electrónico y las transacciones digitales en México nos expone a nuevas vulnerabilidades. Los ciberdelincuentes se adaptan constantemente, buscando nuevas maneras de aprovecharse de las debilidades de los usuarios. Por eso, es crucial mantenerse informado sobre las mejores prácticas de seguridad. La inversión en ciberseguridad en México va en aumento, reflejando la preocupación por estas amenazas. Según una encuesta de PwC, el 83% de las organizaciones mexicanas planea aumentar su presupuesto en ciberseguridad para 2025.

Seguridad informática vs. ciberseguridad: ¿cuál es la diferencia?

Aunque se usan indistintamente, hay una sutil diferencia entre seguridad informática y ciberseguridad. La seguridad informática se centra en proteger la información dentro de un sistema particular, como una computadora o una red local. La ciberseguridad, por otro lado, tiene un alcance mayor: protege la información en internet, las redes interconectadas y la infraestructura crítica.

Entender esta diferencia nos ayuda a comprender que la protección digital va más allá de nuestros dispositivos. También incluye la seguridad de las plataformas y servicios que usamos en línea. Configurar una contraseña robusta en tu computadora es seguridad informática. Proteger tus redes sociales con autenticación de dos factores es ciberseguridad. Ambas son fundamentales para una protección completa en el mundo digital. Con medidas sencillas y una comprensión básica de los riesgos, podemos navegar con mayor confianza y seguridad en el entorno digital mexicano.

Contraseñas que funcionan: más allá del ‘123456’

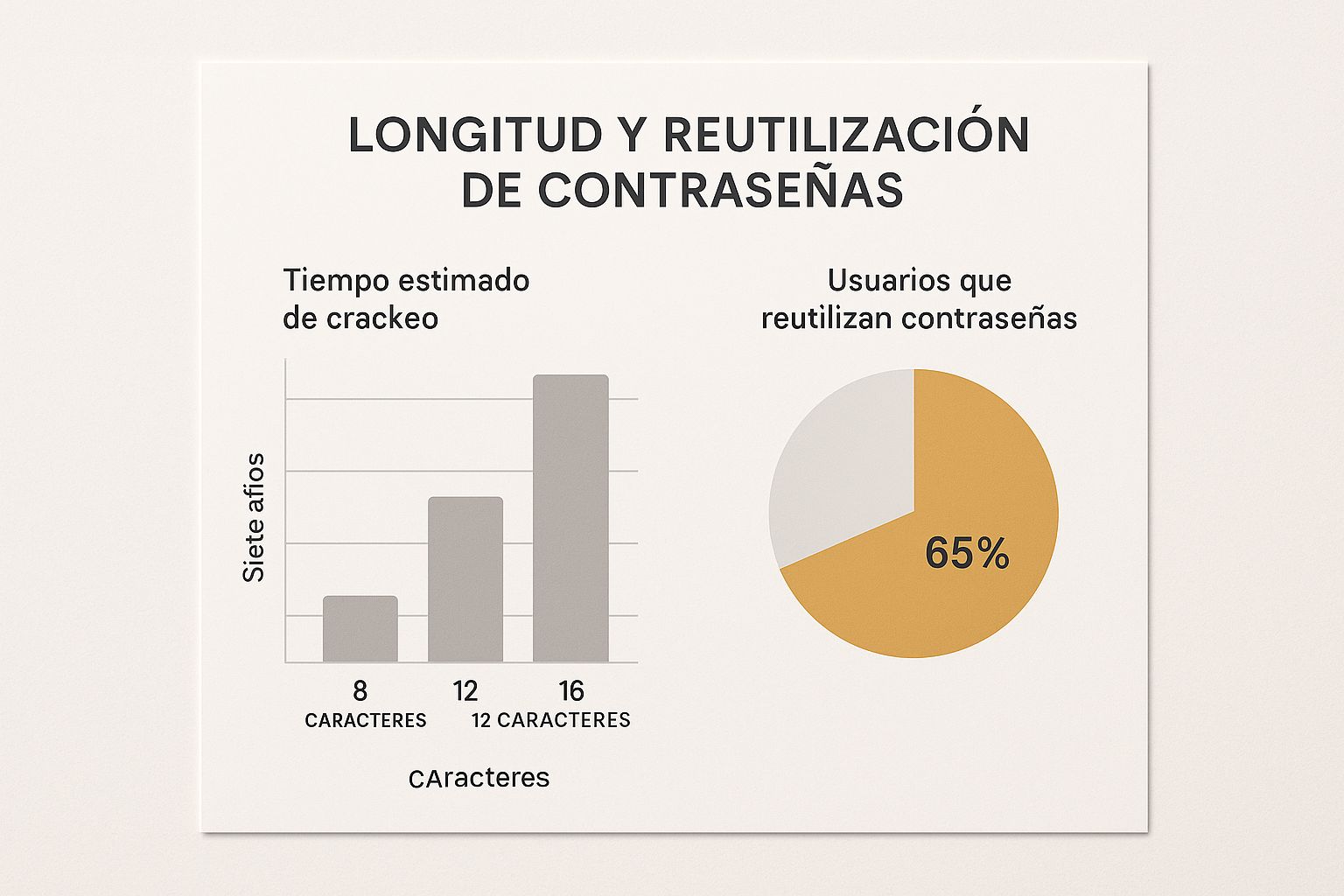

Crear contraseñas seguras y fáciles de recordar no tiene por qué ser una tarea complicada. Muchos usuarios mexicanos cometen errores comunes que debilitan su seguridad informática básica. Combinaciones como «123456» o fechas de cumpleaños son las primeras opciones que prueban los ciberdelincuentes. La gráfica nos muestra la distribución de los tipos de contraseñas utilizadas en México, visualizando datos importantes sobre la seguridad online. Se observa una clara tendencia hacia el uso de contraseñas débiles, lo que representa un riesgo considerable.

El problema de las contraseñas débiles

Estudios recientes indican que el 67% de los usuarios mexicanos utiliza contraseñas débiles, haciéndolos vulnerables a ataques. Esto se debe, en parte, a la dificultad para recordar claves complejas.

Para ilustrar la situación, presentamos la siguiente tabla comparativa:

Comparativa de fortaleza de contraseñas

Esta tabla muestra diferentes tipos de contraseñas, desde las más débiles hasta las más fuertes, evaluando su resistencia ante distintos métodos de ataque.

| Tipo de contraseña | Ejemplo | Tiempo estimado para descifrar | Nivel de seguridad |

|---|---|---|---|

| Muy débil | 123456, password | Instantáneo | Muy bajo |

| Débil | nombre123, fecha nacimiento | Segundos – Minutos | Bajo |

| Medianamente fuerte | C0ntr4s3ñ4, MiMascota2024 | Horas – Días | Medio |

| Fuerte | X5gT&pL7#k, B?a8jR!q2d | Años – Décadas | Alto |

Como podemos observar, la mayoría opta por contraseñas fáciles de recordar, pero extremadamente vulnerables. Es fundamental comprender la importancia de contraseñas robustas y el uso de herramientas para gestionarlas.

Creando contraseñas robustas: métodos que funcionan

En lugar de usar datos personales obvios, existen técnicas más efectivas:

Frases de contraseña: Elige una frase fácil de recordar, por ejemplo, «El sol brilla sobre el mar azul». Toma la primera letra de cada palabra y añade números y símbolos: «Esbsema123!».

Combinación de palabras aleatorias: Selecciona palabras al azar, como «Libro», «Árbol», «Montaña». Únelas, agrega números y símbolos: «LibroÁrbolMontaña78$».

Gestores de contraseñas: tu mejor aliado

Para administrar múltiples contraseñas de forma segura, un gestor de contraseñas es indispensable. Estas herramientas generan y almacenan contraseñas robustas de forma encriptada. Algunos ejemplos populares son:

- LastPass: Ideal para principiantes, fácil de usar y con versión gratuita.

- 1Password: Excelente interfaz y funciones avanzadas.

- Bitwarden: Opción de código abierto, segura, con planes gratuitos y de pago.

Autenticación de dos factores: el escudo protector

La autenticación de dos factores (2FA) añade una capa extra de seguridad, reduciendo el riesgo de hackeo en un 99.9%. Al iniciar sesión, además de la contraseña, necesitas un código enviado a tu celular o correo. Configura la 2FA en redes sociales, banca en línea y otros servicios que la ofrezcan. La seguridad informática básica comienza por proteger tus accesos.

Tu smartphone seguro: protegiendo tu vida móvil

Tu smartphone se ha convertido en una parte esencial de nuestra vida diaria, guardando información personal y financiera muy valiosa. Proteger esta información es fundamental para nuestra seguridad informática básica. Este pequeño dispositivo guarda más secretos que muchos de nuestros conocidos, por lo que entender cómo protegerlo de las amenazas digitales es crucial.

Los expertos en seguridad configuran sus dispositivos con medidas específicas para mantener su información a salvo. Tú también puedes hacerlo.

Permisos de aplicaciones: ¿amigo o enemigo?

Al instalar aplicaciones, a menudo nos piden acceso a información como nuestra ubicación, contactos y cámara. Algunos permisos son necesarios para que la aplicación funcione correctamente, pero otros pueden ser innecesarios. Es importante aprender a distinguir entre los permisos que representan un riesgo real y los que son inofensivos. Por ejemplo, ¿necesita una aplicación de linterna acceso a tus contactos? Probablemente no.

Revisa y ajusta los permisos de tus aplicaciones con regularidad, tanto en Android como en iOS.

Funciones de seguridad esenciales: más allá de lo básico

Tanto Android como iOS ofrecen funciones de seguridad que a veces no utilizamos. El cifrado de dispositivo protege tu información en caso de pérdida o robo. La autenticación biométrica, como el reconocimiento facial o la huella digital, añade una capa extra de seguridad.

Activa estas funciones para una mayor protección.

Ciberdelincuencia en México: un problema creciente

Los dispositivos móviles son un blanco frecuente para los ciberdelincuentes en México. En 2024, los ataques globales a smartphones se duplicaron con respecto a 2023. Se espera que esta tendencia continúe en 2025, sobre todo en países como México, donde el comercio electrónico y las transacciones digitales están en constante crecimiento.

Las principales amenazas son los troyanos bancarios y las aplicaciones falsas que imitan a las de servicios financieros. Esto es especialmente preocupante considerando que el 72% de los mexicanos tenía un smartphone en 2023.

Hábitos seguros para el día a día

Además de las configuraciones técnicas, nuestros hábitos diarios influyen en nuestra seguridad. Evita conectarte a redes Wi-Fi públicas que no sean seguras. Descarga aplicaciones únicamente de tiendas oficiales, como Google Play Store y App Store. Desconfía de los enlaces sospechosos que recibas por mensaje o correo electrónico. Estos pequeños cambios pueden marcar una gran diferencia.

Puedes encontrar más consejos sobre cómo proteger tus datos móviles aquí.

Respaldos: tu salvavidas digital

Configura respaldos automáticos en la nube o en tu computadora. Servicios como Google Drive, iCloud y Dropbox ofrecen esta funcionalidad. Si pierdes o te roban el teléfono, o si se daña, podrás recuperar tu información. Un respaldo es como una copia de seguridad de tu vida digital.

En resumen, la seguridad de tu smartphone es esencial. Implementar estas medidas de seguridad informática básica te ayudará a proteger tu información y a navegar con mayor tranquilidad.

Detectando estafas antes de que te atrapen

Las amenazas digitales se ocultan a simple vista. El phishing se ha sofisticado, imitando sitios web de bancos mexicanos, tiendas en línea e instituciones como el SAT. Aprender a detectar estas trampas es vital para tu seguridad informática básica.

Señales de alerta: identificando el phishing

Los ciberdelincuentes se esfuerzan por hacer que sus estafas parezcan reales. Sin embargo, existen pistas que los delatan.

Dominios sospechosos: Observa la URL. ¿Coincide con la dirección oficial? Los sitios falsos usan dominios similares, con errores ortográficos o extensiones inusuales (

.neten lugar de.com.mx).Correos electrónicos sospechosos: Desconfía de correos que solicitan información confidencial, como contraseñas o datos bancarios. Entidades legítimas nunca te pedirán estos datos por correo. Revisa la dirección del remitente.

Diseño y gramática: Sitios falsos presentan errores de diseño, imágenes de baja calidad y errores gramaticales. Si algo se ve o suena mal, probablemente lo sea.

Solicitudes urgentes: El phishing crea urgencia, presionándote para que actúes sin pensar. Desconfía de mensajes que amenazan con cerrar tu cuenta si no actúas de inmediato.

Para ayudarte a identificar estas señales, hemos preparado una tabla con ejemplos concretos.

La siguiente tabla muestra ejemplos comunes en México para que puedas aprender a identificarlos:

Señales de alerta en intentos de phishing

Identificación de elementos sospechosos en correos electrónicos y sitios web fraudulentos comunes en México

| Elemento sospechoso | Ejemplo real | Cómo verificar autenticidad |

|---|---|---|

| URL sospechosa | bancomer.seguridad.info (falso) | Verificar la URL oficial del banco (Bancomer) |

| Remitente extraño | noreply@sat.gob.mx.facturacion.com (falso) | Verificar el dominio oficial del SAT (sat.gob.mx) |

| Errores gramaticales | «Su contraseña a caducado, haga clic aquí» (falso) | Los correos oficiales suelen tener una redacción impecable |

Recuerda que verificar la información es crucial para evitar caer en estas trampas.

Herramientas y configuraciones para una mayor protección

Además de estar alerta, puedes usar herramientas para protegerte.

Navegadores web: Configúralos para que te alerten sobre sitios sospechosos. La mayoría incluyen filtros anti-phishing.

Extensiones de seguridad: Existen extensiones para Chrome y otros navegadores que identifican sitios falsos y bloquean rastreadores.

Software antivirus: Un buen antivirus detecta y bloquea sitios maliciosos.

¿Qué hacer si eres víctima de phishing?

Si sospechas que has sido víctima, actúa rápido.

Cambia tus contraseñas: Modifica las contraseñas de tus cuentas importantes (correo, redes sociales, banca en línea).

Contacta a tu banco: Si compartiste información financiera, notifica a tu banco.

Reporta la estafa: Reporta el incidente a la policía cibernética de México.

La seguridad informática básica implica estar informado y alerta. Al conocer las tácticas de phishing y tomar precauciones, puedes navegar con mayor seguridad.

Tus datos personales: el tesoro que debes proteger

En el mundo digital, nuestros datos personales son un activo invaluable que debemos proteger. Piensa por un momento en la cantidad de información que compartes a diario: nombre, dirección, hábitos de compra e incluso datos bancarios. Toda esta información conforma tu identidad digital.

Esta identidad, por desgracia, es un objetivo preciado para los ciberdelincuentes. Afortunadamente, existen medidas de seguridad informática básica que puedes implementar para resguardar tu información.

¿Qué datos son los más valiosos para los ciberdelincuentes?

Los ciberdelincuentes buscan información que puedan usar para su propio beneficio, como el robo de identidad, acceso a cuentas bancarias o la venta de datos en el mercado negro.

- CURP e INE: Documentos oficiales que permiten usurpar tu identidad.

- Comprobantes bancarios: Información crucial para acceder a tus finanzas.

- Contraseñas: El acceso principal a tus cuentas en línea.

- Información de tarjetas de crédito: El medio para realizar robos monetarios.

Estos datos suelen ser solicitados en trámites digitales, aumentando el riesgo de caer en sitios fraudulentos. Verificar la autenticidad de las plataformas antes de compartir cualquier información es una práctica fundamental de seguridad informática básica.

Protegiendo tus datos con la Ley Federal de Protección de Datos Personales

En México, la Ley Federal de Protección de Datos Personales te brinda herramientas para controlar el uso de tu información. Tienes derecho a saber qué datos tuyos posee una empresa y cómo los utiliza.

Puedes solicitar la corrección o eliminación de tus datos si son incorrectos o se utilizan sin tu consentimiento. Ejercer estos derechos es crucial para tu seguridad informática básica.

Redes sociales: configuraciones para una mayor privacidad

Las redes sociales son una gran fuente de información personal. Configurar adecuadamente la privacidad en plataformas como Facebook, Instagram y Twitter puede minimizar la exposición de tus datos.

Ajusta la configuración para controlar quién ve tus publicaciones, fotos e información personal. Limitar la visibilidad a amigos o contactos de confianza puede reducir hasta en un 78% la exposición de información sensible.

Servicios en la nube: seguridad para tus archivos

Servicios como Google Drive y Dropbox son útiles para almacenar y compartir archivos. Sin embargo, la seguridad es primordial.

Usa contraseñas robustas y activa la autenticación de dos factores. Revisa los permisos de las aplicaciones conectadas a tu cuenta en la nube.

Protegiendo documentos críticos: CURP, INE y comprobantes bancarios

Al compartir documentos importantes en línea, verifica la legitimidad del sitio web. Asegúrate de que la conexión sea segura (HTTPS) y desconfía de sitios con errores ortográficos o diseño poco profesional.

Ante la duda, no compartas la información. Evita compartir estos documentos a través de redes Wi-Fi públicas.

Para más información sobre cómo proteger tus datos, consulta nuestra guía: Cómo proteger tus datos personales. La seguridad informática básica es un proceso continuo. Con las herramientas adecuadas, puedes proteger tu información de forma efectiva.

Respaldos inteligentes: salvando lo importante

Perder información valiosa puede ser un verdadero dolor de cabeza. Ya sea por un virus, un disco duro dañado o simplemente un error humano, la seguridad informática básica requiere una estrategia de respaldos sólida. Es como un seguro para tus datos: quizá no lo uses a diario, pero cuando lo necesitas, ¡es fundamental!

La estrategia 3-2-1: simple pero efectiva

Para proteger tu información de forma eficiente, te recomendamos la regla 3-2-1. Fácil de entender y aplicar, significa tener 3 copias de tus datos en 2 tipos de medios diferentes, con 1 copia fuera de tu ubicación física.

3 copias: El archivo original, una copia en un disco duro externo y otra en la nube.

2 tipos de medios: Por ejemplo, un disco duro y almacenamiento en la nube.

1 copia externa: La copia en la nube cumple esta función, protegiéndote de robos, incendios u otros desastres en tu casa u oficina.

Esta estrategia minimiza el riesgo de perderlo todo. Si te roban tu computadora y el disco duro externo, tu información seguirá segura en la nube.

Opciones de respaldo para todos los bolsillos

Hay muchas opciones para hacer respaldos, desde gratuitas hasta servicios premium. La elección depende de tus necesidades y presupuesto.

Soluciones gratuitas:

Servicios en la nube con espacio limitado, como Google Drive o iCloud. Perfectos para documentos importantes, pero quizá insuficientes para grandes cantidades de información.

Software de código abierto, como Duplicati. Ofrecen mayor control, pero requieren conocimientos técnicos.

Servicios premium:

Servicios en la nube con mayor capacidad, como Dropbox o pCloud. Ofrecen más espacio y funciones adicionales.

Software de respaldo especializado, como Acronis True Image. Ideal para respaldar todo el sistema.

Considera la velocidad de tu internet al elegir un servicio en la nube. Una conexión lenta hará que las subidas y descargas tarden más.

Verificando tus respaldos: la prueba de fuego

Crear respaldos es solo el comienzo. Debes verificar que funcionan correctamente. Restaura algunos archivos periódicamente para asegurarte de que puedes recuperar tu información en caso de emergencia.

Imagina un ataque de ransomware. Este malware cifra tus archivos, impidiendo el acceso. Un respaldo actualizado es tu mejor defensa, permitiéndote recuperar tu información sin pagar el rescate.

Si tu disco duro falla, un respaldo te salvará. Verificar tus respaldos es crucial para la seguridad informática básica. No esperes a un desastre para descubrir que no funcionan.

Respaldos automáticos: despreocúpate y deja que la tecnología trabaje por ti

Configurar respaldos automáticos es la mejor forma de tener copias actualizadas de tus datos. La mayoría de los servicios en la nube y software de respaldo ofrecen esta opción.

Programa tus respaldos automáticos, por ejemplo, semanal o diariamente. Ahorrarás tiempo y esfuerzo, y tendrás copias recientes de tu información. Así, la seguridad informática básica se integra a tu rutina sin preocupaciones.

En resumen, los respaldos son una inversión en tranquilidad. Proteger tu información es esencial, tanto para usuarios casuales como para profesionales. Con una buena estrategia de respaldos, dormirás tranquilo sabiendo que tus datos están a salvo.

Plan de acción: tu camino hacia la seguridad digital

Transformar el conocimiento en acciones requiere un plan. Este plan de 30 días para mejorar tu seguridad informática básica te guiará paso a paso, con acciones sencillas que puedes adaptar a tu ritmo. Recuerda, la seguridad digital es un proceso continuo.

Semana 1: Primeros pasos (menos de 15 minutos)

Esta semana nos centramos en las acciones de mayor impacto. La base de tu casa digital.

- Cambiar tus contraseñas: Reemplaza las contraseñas débiles con frases de contraseña o palabras aleatorias. No repitas contraseñas.

- Activar la autenticación de dos factores (2FA): Refuerza la seguridad de tus cuentas importantes. Una barrera extra contra intrusos.

- Revisar los permisos de tus apps: Verifica qué permisos tienen las apps en tu celular. ¿Necesita una app de linterna acceso a tus contactos? Revoca los permisos innecesarios.

Estos cambios mejoran tu seguridad en minutos.

Semana 2: Fortaleciendo la seguridad (30-60 minutos)

Profundizamos en configuraciones que ofrecen mayor protección. Reforzando las paredes de tu casa digital.

- Instalar un gestor de contraseñas: Usa un gestor como LastPass, 1Password o Bitwarden para generar y guardar contraseñas seguras.

- Configurar respaldos automáticos: Protege tus archivos con respaldos en la nube (Google Drive, iCloud) o en un disco duro externo.

- Actualizar tu software: Mantén tu sistema operativo y aplicaciones actualizadas para corregir vulnerabilidades.

Estas acciones son fundamentales para una seguridad informática básica sólida.

Semana 3: Navegando con seguridad (1-2 horas)

Nos enfocamos en proteger tu navegación. Instalando ventanas con protección UV en tu casa digital.

- Aprender a identificar el phishing: Reconoce las señales de correos y sitios web fraudulentos. Desconfía de ofertas increíbles y verifica la URL.

- Configurar la privacidad en redes sociales: Ajusta la privacidad en Facebook, Instagram y Twitter. Controla quién ve tu información.

- Leer sobre seguridad informática: Mantente al día sobre amenazas y mejores prácticas. Te puede interesar: Guía completa de ciberseguridad para principiantes.

Conocer las tácticas de los ciberdelincuentes te dará mayor confianza al navegar.

Semana 4: Manteniendo la seguridad (30 minutos)

Se trata de crear hábitos de seguridad a largo plazo. El mantenimiento regular de tu casa digital.

- Revisar tus configuraciones de seguridad: Revisa las configuraciones anteriores. Asegúrate de que todo funcione correctamente.

- Verificar tus respaldos: Restaura algunos archivos para comprobar que tus respaldos funcionan.

- Mantener tu software actualizado: Actualiza tu software para protegerte de nuevas vulnerabilidades.

La seguridad informática básica es un proceso continuo. Estos hábitos te ayudarán a proteger tu información a largo plazo.

Visita Cultura Geek para más consejos sobre tecnología y ciberseguridad. Información práctica para proteger tu vida digital.